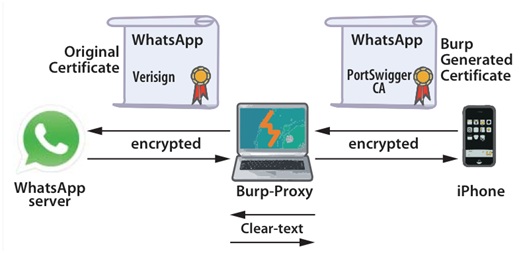

Nova inačica posrednika Burp Proxy napravljena je kako bi poboljšala analizu kodiranih SSL (eng. Secure Sockets Layer) veza na pametnim telefonima s operacijskim sustavom Android. Razvojni programeri i sigurnosni istraživači vole koristiti posrednik Burp Proxy kako bi proučili web promet na računalnima, a u zadnje vrijeme i na pametnim telefonima. Primjerice, suradnici web portala The H Security koristili su posrednik Burp kako bi analizirali aktivnosti različitih aplikacija za pametne telefone. Kako bi analizirao web promet, Burp posrednik ulazi kao posrednik za HTTP (eng. Hypertext Transfer Protocol) i HTTPS (eng. Hypertext Transfer Protocol Secure) veze na uređaju te se instalira CA (eng. Certification authority) certifikat. Ovaj CA certifikat omogućava posredniku Burp Proxy stvaranje certifikata kako bi se oponašao HTTPS poslužitelj. Međutim, problem na pametnim telefonima s operacijskim sustavom Android je što su ovakvi uređaji na početku preuzeli adresu ciljanog poslužitelja putem sustava DNS (eng. Domain Name System) te su koristili posrednik kako bi mu izravno pristupili. Pošto posrednik Burp Proxy nije znao ime poslužitelja kojem treba stvoriti certifikat, on je koristio IP (eng. Internet Protocol) adresu te uzrokovao poruku greške ili čak odbačene veze na pametnim telefonima. Nova inačica posrednika 1.4.12 u početku ostvaruje SSL vezu s ciljanim poslužiteljem te ona oponaša certifikat poslužitelja. Više podataka moguće je saznati na stranicama portala The H Security.

Nova inačica posrednika Burp Proxy napravljena je kako bi poboljšala analizu kodiranih SSL (eng. Secure Sockets Layer) veza na pametnim telefonima s operacijskim sustavom Android. Razvojni programeri i sigurnosni istraživači vole koristiti posrednik Burp Proxy kako bi proučili web promet na računalnima, a u zadnje vrijeme i na pametnim telefonima. Primjerice, suradnici web portala The H Security koristili su posrednik Burp kako bi analizirali aktivnosti različitih aplikacija za pametne telefone. Kako bi analizirao web promet, Burp posrednik ulazi kao posrednik za HTTP (eng. Hypertext Transfer Protocol) i HTTPS (eng. Hypertext Transfer Protocol Secure) veze na uređaju te se instalira CA (eng. Certification authority) certifikat. Ovaj CA certifikat omogućava posredniku Burp Proxy stvaranje certifikata kako bi se oponašao HTTPS poslužitelj. Međutim, problem na pametnim telefonima s operacijskim sustavom Android je što su ovakvi uređaji na početku preuzeli adresu ciljanog poslužitelja putem sustava DNS (eng. Domain Name System) te su koristili posrednik kako bi mu izravno pristupili. Pošto posrednik Burp Proxy nije znao ime poslužitelja kojem treba stvoriti certifikat, on je koristio IP (eng. Internet Protocol) adresu te uzrokovao poruku greške ili čak odbačene veze na pametnim telefonima. Nova inačica posrednika 1.4.12 u početku ostvaruje SSL vezu s ciljanim poslužiteljem te ona oponaša certifikat poslužitelja. Više podataka moguće je saznati na stranicama portala The H Security.

Izvor: LSS Security